Menu

Fermer

- Produits /Services

- Commerce Électronique

Intégration du Commerce Électronique

BIGhub : plateforme européenne de croissance du marché – Intégration du commerce électronique

- Forfaits

- Plus

- Produits /Services

- Commerce Électronique

Intégration du Commerce Électronique

BIGhub : plateforme européenne de croissance du marché – Intégration du commerce électronique

- Forfaits

- Plus

Menu

Fermer

- Produits /Services

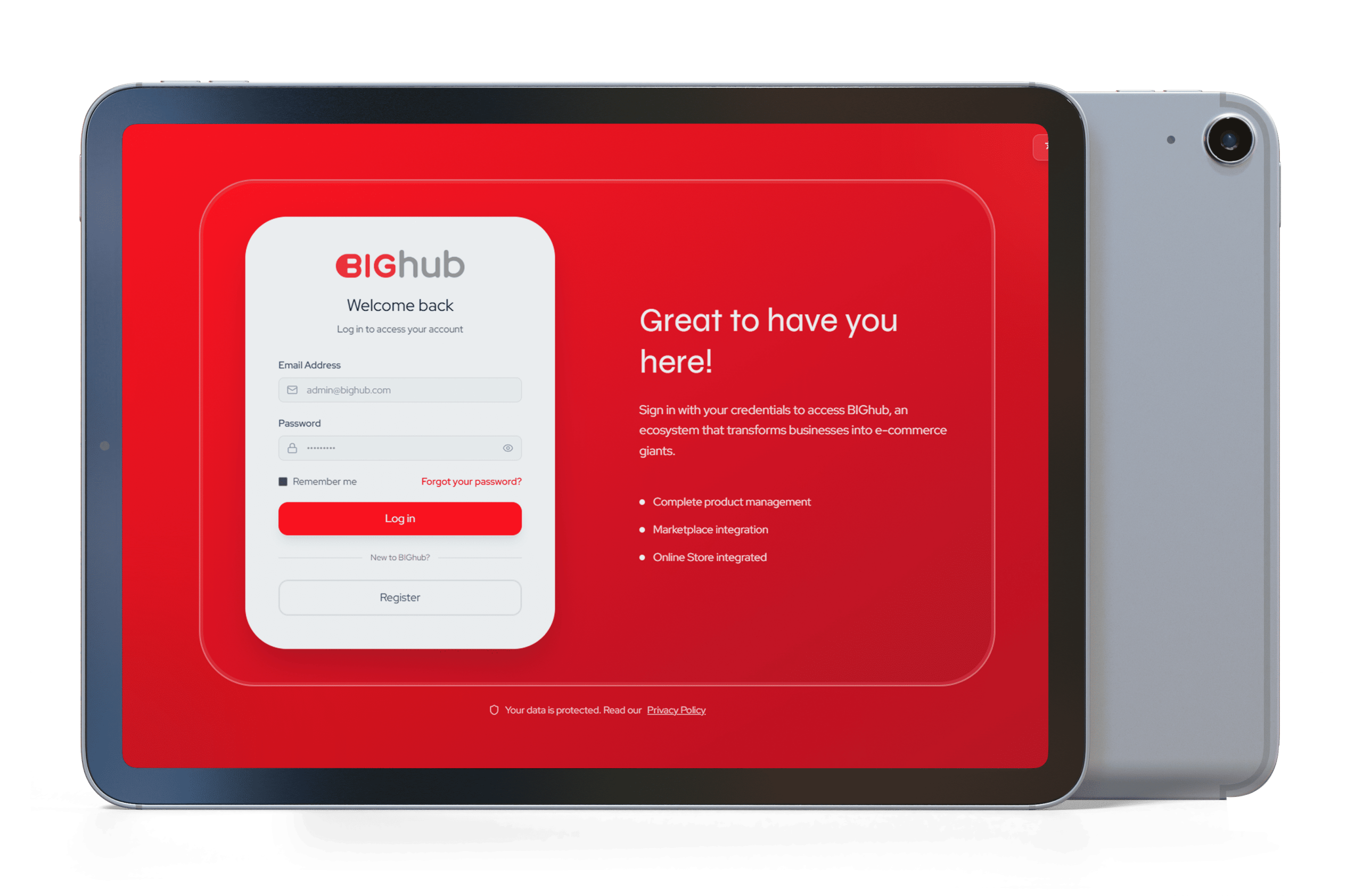

- Commerce Électronique

Intégration du Commerce Électronique

BIGhub : plateforme européenne de croissance du marché – Intégration du commerce électronique

- Forfaits

- Plus

- Produits /Services

- Commerce Électronique

Intégration du Commerce Électronique

BIGhub : plateforme européenne de croissance du marché – Intégration du commerce électronique

- Forfaits

- Plus