Menú

Cerrar

- Productos y Servicios

- Comercio Electrónico

Integración del Comercio Electrónico

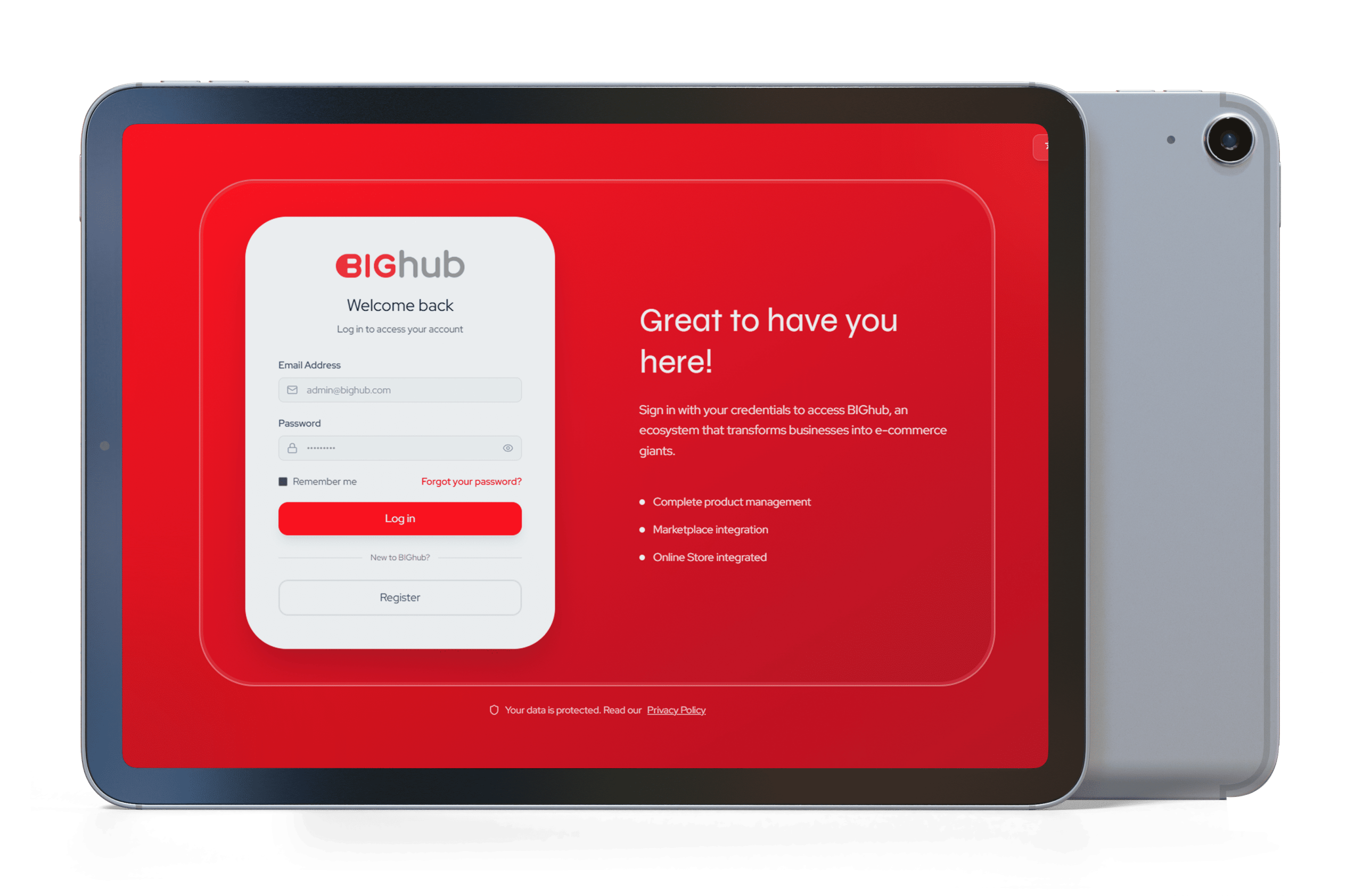

BIGhub: plataforma europea para el crecimiento del mercado – Integración del comercio electrónico

- Planes y Precios

- Más

- Productos y Servicios

- Comercio Electrónico

Integración del Comercio Electrónico

BIGhub: plataforma europea para el crecimiento del mercado – Integración del comercio electrónico

- Planes y Precios

- Más

Menú

Cerrar

- Productos y Servicios

- Comercio Electrónico

Integración del Comercio Electrónico

BIGhub: plataforma europea para el crecimiento del mercado – Integración del comercio electrónico

- Planes y Precios

- Más

- Productos y Servicios

- Comercio Electrónico

Integración del Comercio Electrónico

BIGhub: plataforma europea para el crecimiento del mercado – Integración del comercio electrónico

- Planes y Precios

- Más